Категория: Инструкции

9 марта 2013 г. Комментариев (2)

Около года назад мне нужен был SSL-сертификат для моего web-сервера. Я еще тогда нашел компании, которые продают такие SSL-сертификаты, и уже был готов купить у них сертификат. Стоят они не очень дорого, но я нашел компанию, которая выдает SSL-сертификат бесплатно. Данная статья не является чем-то совершенно новым и уникальным, наверняка вы уже читали что-то на эту тему. Так вот, год назад я получил такой сертификат и сделал себе небольшие личные записи и подсказки, куда зайти, что нажать и как получить. Вот прошел целый год и мой сертификат устарел (истёк срок) и мне нужно получить сейчас новый. Поэтому в статье ниже я лишь собрал воедино все свои записи, структурировал их и постарался последовательно описать свои действия в получении нового SSL-сертификата.

Около года назад мне нужен был SSL-сертификат для моего web-сервера. Я еще тогда нашел компании, которые продают такие SSL-сертификаты, и уже был готов купить у них сертификат. Стоят они не очень дорого, но я нашел компанию, которая выдает SSL-сертификат бесплатно. Данная статья не является чем-то совершенно новым и уникальным, наверняка вы уже читали что-то на эту тему. Так вот, год назад я получил такой сертификат и сделал себе небольшие личные записи и подсказки, куда зайти, что нажать и как получить. Вот прошел целый год и мой сертификат устарел (истёк срок) и мне нужно получить сейчас новый. Поэтому в статье ниже я лишь собрал воедино все свои записи, структурировал их и постарался последовательно описать свои действия в получении нового SSL-сертификата.

И сразу важный момент. Бесплатный SSL-сертификат не подойдет для сайтов, на которых планируется онлайн-оплата, или же в имени домена есть слова об оплате, например слово "pay ". Ваш сайт могут проверять вручную модераторы, и если их что-то не устроит вы можете получить отказ.

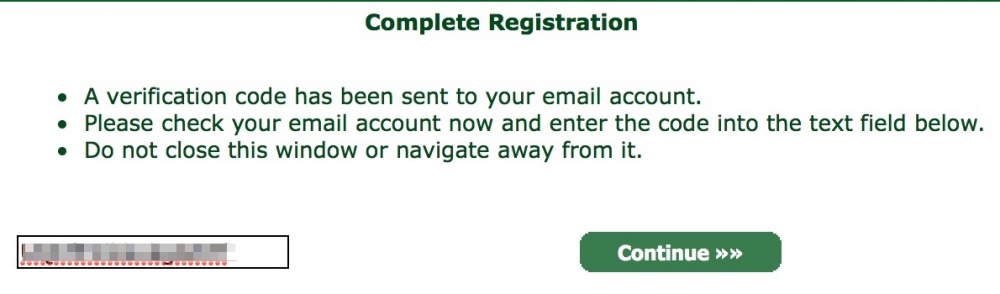

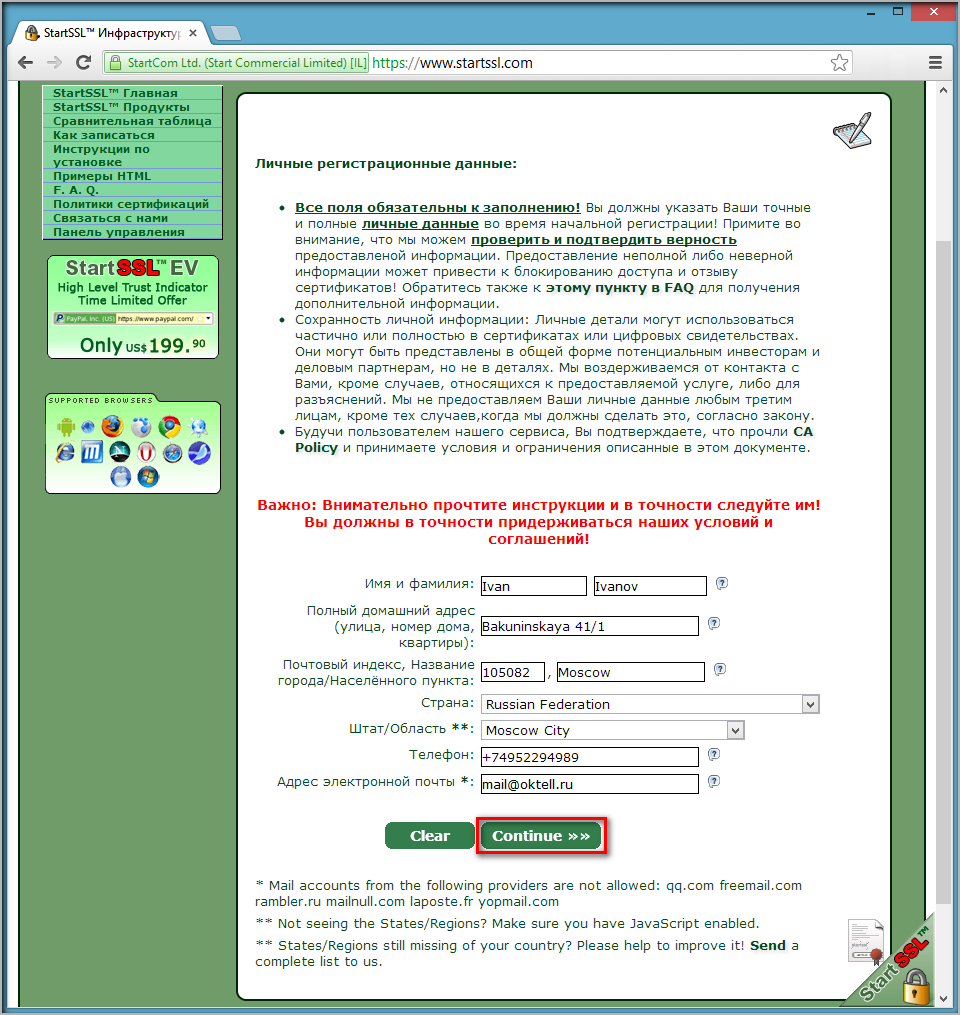

Бесплатная и простая процедура получения SSL-сертификата на сайте startssl.com делится на три этапа. Первый этап — это регистрация на сайте и получение доступа в личный кабинет. Привычный логин и пароль здесь не используется, доступ в личный кабинет осуществляется по CA-сертификату. Получить и установить его очень просто, все происходит почти в автоматическом режиме.

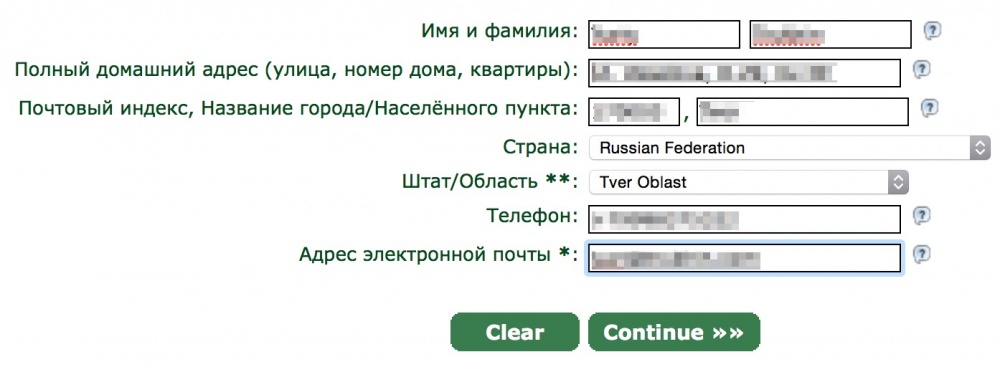

Что написано в статье Регистрация на сайте StartSSL.comПри регистрации нужно заполнить необходимые поля. На электронный адрес придет письмо с кодом подтверждения. Затем, в течение 6 часов придет код на получение сертификата для вашего браузера. Для входа в личный кабинет startssl.com логин и пароль не используются, необходимо получить специальный сертификат.

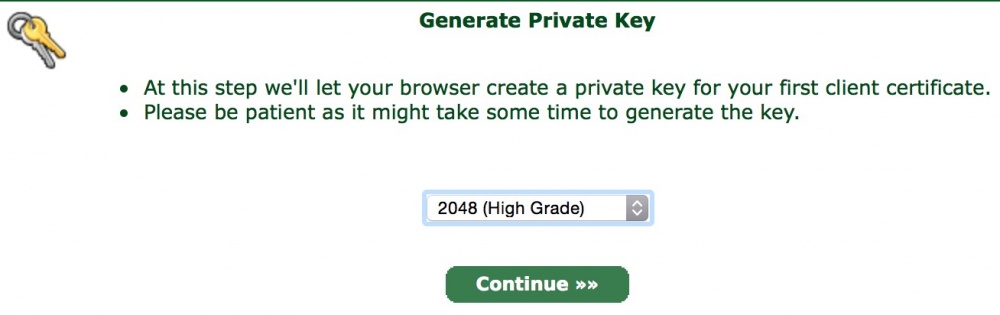

Получение сертификата для работы в личном кабинетеВ течении 6 часов ожидания приходит ссылка и код на получение сертификата. Ссылка и код действительны только 24 часа. После ввода кода я выбрал длину ключа сертификата 4096 бит.

После этого произойдет автоматический вход в личный кабинет.

Личный кабинет StartSSL.comВходить в личный кабинет нужно тем браузером, в который при регистрации вы установили CA-сертификат. Вход осуществляется по кнопке Authenticate. Мой браузер при входе на сайт спрашивает какой именно сертификат использовать. Я все делал в Opera.

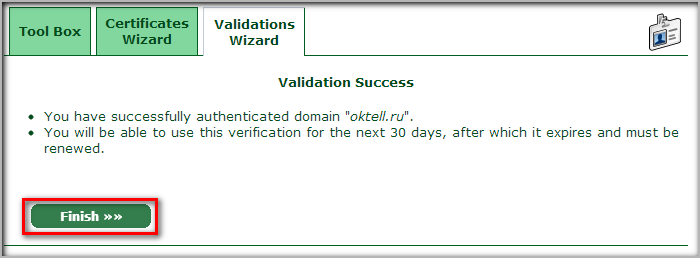

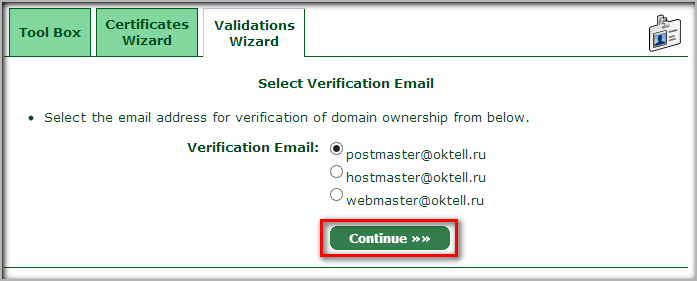

Подтверждение владения сайтомЧтобы получить бесплатный ssl-сертификат, нужно подтвердить владение сайтом. Нажимаем ссылку Validations Wizard. Подтвердить можно несколькими способами, я выбирал Domain Name Validation и указал домен, для которого мне нужен ssl-сертификат. Мне предложили верификацию путем отправки кода на один из предложенных емайлов. Тут будьте готовы создать такой емайл или алиас, чтобы получить код верификации. В письме придет код верификации, который нужно будет ввести в поле Verification Code. После подтверждения даётся 30 дней на верификацию самого домена. В завершении я нажал Finish.

Получение сертификатаВ разделе Certificates Wizard выбираю Web Server SSL/TLS Certificate. Далее нужно создать Private Key для сертификата, однако, если у вас есть программа OpenSSL, то вы можете в ней создать этот ключ, а не здесь, но я создавал здесь.

Необходимо заполнить форму, придумать и записать пароль на листик. он понадобится позже.

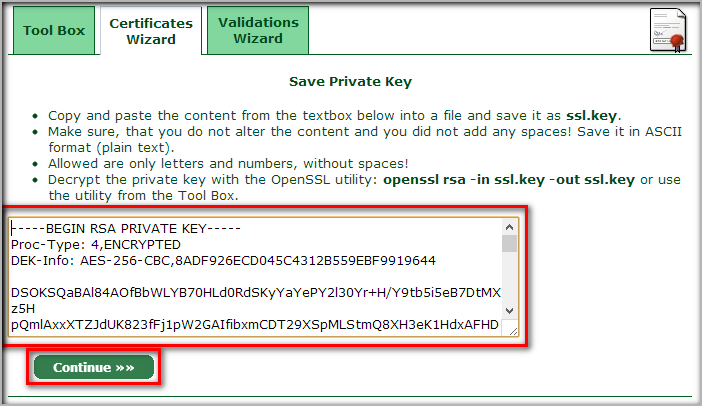

Далее я вижу сгенерированный ключ, который я копирую и сохраняю в файл под именем _ssl.key и нажимаю Continue.

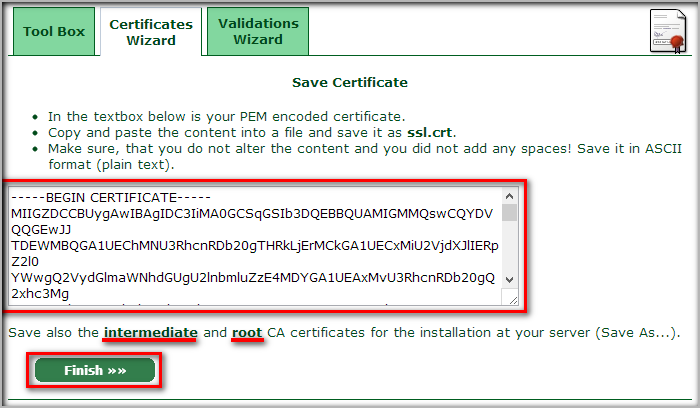

Далее появится еще один сгенерированный ключ, который я копирую и сохраняю уже как ssl.crt. А ниже две ссылки на файлы, которые тоже нужно сохранить к себе.

Установка на Web-серверУстанавливать сертификаты будем на популярный web-сервер Apache 2.2. Инструкция по установке также есть на сайте StartSSL.com. но следуя указаниям в инструкции, у меня на сервере FreeBSD 9.1 + Apache 2.2 появлялась ошибка, поэтому ниже я приведу свои собственные рабочие конфиги и настройки.

Подготовка полученных сертификатов для web-сервераСначала необходимо раскодировать первый полученный ключ _ssl.key .

Получен новый ключ, который я сохраняю под именем ssl.key. А ключ _ssl.key удаляю, он больше не нужен.

В итоге у меня получились 4 файла:

Я размещаю эти файлы на сервере в каталог /etc/ssl/domain.name/, и перехожу к настройкам самого сервера Apache 2.2.

Настройка Apache 2.2 SSL для одного единственного HTTPS сайтаВ общем, всем понятно, что с помощью SSL-сертификата будут шифроваться все передаваемые данные через интернет, как в сторону сервера, так и в сторону клиента.

Настройка Apache 2.2 SSL (StartSSL) для нескольких разных сайтов на одном сервереБесплатный сертификат StartSSL имеет ограничение, его можно использовать только на одном конкретном домене и поддомене, а если вы хотите использовать бесплатный SSL-сертификат на одном сервере для нескольких сайтов, то вам необходимо пройти процедуру получения SSL-сертификатов дополнительно для каждого такого домена (сайта). Плюс еще ко всему вам необходимо для каждого такого сайта иметь отдельный выделенный (внешний) IP-адрес. Конечно, данное ограничение можно обойти и купить платный SSL-сертификат, который позволит использовать любое количество https сайтов на одном сервере.

В конкретном случае, при использовании бесплатного StartSSL-сертификата в https:// запросе шифруется всё и имя домена тоже. соответственно, по имени домена нет возможности узнать какой сертификат необходимо использовать для расшифровки, поэтому сопоставить сайт с SSL-cертификатом можно только по привязанному к сайту IP.

Пример конфигурационного файла с двумя разными https сайтами на одном сервере Apache, у меня такой файл хранится в /usr/local/etc/apache22/extra/httpd-ssl.conf

Я привел в пример выдуманные имена сайтов и указал выдуманные внешние IP:

Listiks 23 июня 2013 г. 19:26:04

А есть еще подобные сайты, где выдают бесплатно SSL сертификат?

Александр (seo-guide.ru) 25 июня 2013 г. 08:01:08

Есть, но смысла их перечислять нет, т. к. они выдают сертификаты на срок от 1 до 3 месяцев, что делает их не такими востребованными как StartSSL.

Оставить комментарий

Я в этом деле опыта не имею совсем. Поэтому свои действия я опишу подробно. Напомню, речь идет о сертификатах startssl.com

Как создавал сертификат:

Кликнул по пункту "Certificates Wizard"

Выбрал в списке SSL/TLS web server certificate

Вбил свой домен

Получил ключ

Открыл Блокнот Windows и скопировал в него ключ. Сохранил.

Как получил сертификат:

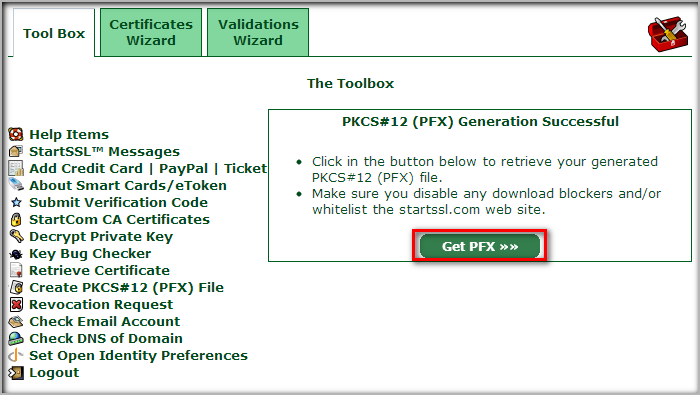

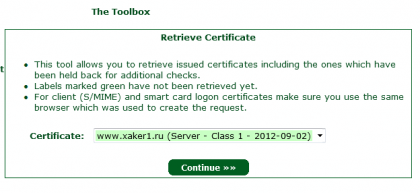

Зашел в Tool Box

Выбрал StartCom CA Certificates

Скачал StartCom Root CA (PEM encoded)

Как устанавливал сертификат в панель ISP:

Выбрал пункт SSL-сертификаты

Нажал Создать и выбрал "Существующий"

Ввел следующие данные: Имя сертификата - ввел имя домена domain.name; Сертификат - ввел содержимое файла StartCom Root CA (PEM encoded) (копипастом без лишних пробелов и т.п.); Ключ сертификата - ввел содержимое ключа из раздела SSL/TLS web server certificate.

Нажал "Завершить" и получил ошибку. Неверный ключ ''. Возможно ключ был уже использован или срок действия ключа истек

Что пытался сделать

Помимо безрезультатных поисков в инете, пробовал дешифровать файл ключа. Для этого использовал утилиту на сайте StartSSL (как рекомендовали на другом сайте): Tool Box -> Decrypt Private Key. Однако и так установить сертификат не удалось.

Я пробовал много раз, но каждый из них заканчивался вот этой ошибкой. Копировал всегда аккуратно - не захватывая лишние символы и при этом не пропуская необходимый контент.

Копировал и вставлял вместе с -----BEGIN CERTIFICATE----- и т.п.

Что делать? Как установить SSL сертификат. Может быть я что-то делаю не так.

Помогите, пожалуйста, если имели опыт установки сертификатов StartSSL в ISPManager 5 Lite.

Панель: ISPmanager (5.17.6-2014.07.30_19:03)

ОС: Debian 7.6 (i686)

Добрый день. Насколько я понимаю, StartCom Root CA (PEM encoded) - это не сертификат, а цепочка сертификата. ISPmanager проверяет, соответствует ли ключ сертификату, а поскольку вы вместо сертификата вводите цепочку, то выдается ошибка о несоответствии. В поле Сертификат нужно вводить именно сертификат.

Честно говоря, с startssl.com не сталкивалась, поэтому не могу сказать, где сам сертификат у них брать.

Решил проблему.

На будущее, если кому-то понадобится помощь в аналогичной ситуации: https://www.youtube.com/watch?v=9Kpd8rvgoUQ

P.S. Dasha благодарю за ответ! Вы были правы!

Рада была помочь :)

И все таки не все так гладко.

Из приведенного видео понял, что есть сертификат на их сайте, а что есть ключ и как их использовать в ISP. Сертификат установлен, все настроено. НО, при попытке войти с Firefox возникает по прежнему предупреждение:

К сертификату нет доверия, так как отсутствует цепочка сертификатов издателя. (Код ошибки: sec_error_unknown_issuer)

Вопрос к тем, кто имел опыт использования StartSSL: подскажите, пожалуйста, что указывать в качестве цепочки сертификатов? Там в панели доступна целая гора разных сертификатов - что из них?

P.S. Пробовал в качестве цепочки использовать: StartCom Root CA (PEM encoded), Class 1 Intermediate Server CA и Server Certificate Bundle with CRLs (PEM encoded) - по отдельности их вводил каждый раз.

Чтобы не плодить новую тему, позвольте задать вопрос.

Как установить SSL сертификат на вход в панель управления по 1500 порту?

Сделал сертификат для домена, добавил, при входе через https по домену на стандартный порт сертификат работает, а при входе по 1500 порту в панель управления сертификат используется другой.

Как установить SSL сертификат на вход в панель управления по 1500 порту?

Для этого нужно выбрать раздел в меню слева "Веб-домены". Выбрать домен необходимый и нажать кнопку "Изменить". Затем "Показать скрытые поля" и указать порт в пункте "SSL-порт".

Вроде так.

Единственное что не понял - это как заставить сертификат работать сразу на двух портах. Для этого нужно 2 сертификата разных?

zSoftLab, Нет, не помогло.

Разобрался.

1. Переходим в директорию /usr/local/mgr5/etc

2. Сохраняем 2 файла manager.key и manager.crt

* mv manager.crt manager.crt.old

* mv manager.key manager.key.old

3. Записываем новый ключ и сертификат как manager.key и manager.crt

4. Заходим в панель управления, далее раздел "Службы", находим "ihttpd" и перезапускаем его.

5. Перелогинимся в панель управления.

Вуаля, теперь по 1500 порту на встроенном веб сервере работает наш сертификат.

На будущее, если кому понадобится.

Сертификат

В это поле добавляем друг за другом следующие сертификаты:

Сертификат, который вы создали в StartSSL для своего домена (ссылка на видео выше в топике)

Сертификат Class 1 Intermediate Server CA из раздела StartCom CA Certificates

Сертификат Class 2 Intermediate Server CA из раздела StartCom CA Certificates

Ключ сертификата

В это поле необходимо добавить ключ, полученный при создании сертификата для своего домена (тоже есть в видео), при этом расшифрованный с помощью утилиты на сайте StartSSL (Tool Box -> Decrypt Private Key).

После этого все браузеры сертификат будут принимать корректно.

P.S. Кстати, не рекламы ради - на StartSSL сертификаты бесплатные, ну это если кому нужно и кто не знал ;)

zSoftLab, Нет, не помогло.

Разобрался.

1. Переходим в директорию /usr/local/mgr5/etc

2. Сохраняем 2 файла manager.key и manager.crt

* mv manager.crt manager.crt.old

* mv manager.key manager.key.old

3. Записываем новый ключ и сертификат как manager.key и manager.crt

4. Заходим в панель управления, далее раздел "Службы", находим "ihttpd" и перезапускаем его.

5. Перелогинимся в панель управления.

Вуаля, теперь по 1500 порту на встроенном веб сервере работает наш сертификат.

Проделал все выше описанное, поставил вместо сертификатов по умолчанию созданный сертификат и ключ. После этого панель вообще перестала открываться. Поставил все на свои места, перезапустил ihttpd - все ОК. В чем может быть причина?

Инструкция верная, все должно работать. Есть предположение, что ключ не соответствует сертификату. Проверьте это командами

openssl x509 -noout -modulus -in cert.crt | openssl md5

openssl rsa -noout -modulus -in cert.key | openssl md5

Два полученных значения должны совпадать.

Подмените manager.crt и manager.key, перезапустите ihttpd командой service ihttpd restart и смотрите, все ли в порядке в логах ihttpd.log и ispmgr.log.

На будущее, если кому понадобится.

ISPmanager Lite (5.24.3-2015.03.18_15:11)

Сертификат

В это поле добавляем друг за другом следующие сертификаты:

Сертификат, который вы создали в StartSSL для своего домена (ссылка на видео выше в топике)

Сертификат Class 1 Intermediate Server CA из раздела StartCom CA Certificates

Сертификат Class 2 Intermediate Server CA из раздела StartCom CA Certificates

Сделал все так, но все равно пишет:

https://cloclo16.datacloudmail.ru/weblink/view/6ad3b7647713/Screenshot_17.png

Нужно для StartSSL рабочую Цепочку Сертификатов выяснить для ispmanager v5, очень надо.

Какая у меня схема: домен на днс от clouflare, я добавляю ssl серт от StartSSL на панел isp без промежуточных сертов, только сам серт и ключ, далее в панели Cloudflare применяю поддержку ssl - Full (Strict), происходит то, что на скрине выше при чем при любой смене режима cloudflare ничего не меняется, при таком же добавлении на v4 (без промежуточных сертификатов) - все получалось!

v5 от v4 по алгоритму ssl что ли отличается.

Очень прошу помочь, так как сайт с трафиком и мы должны переехать до 17 апреля с v4 на v5, ssl очень нужен!

В ТОПике написано, что решено под startssl, только не понятно, что решено и как решено.

Второй день мучаюсь и пытаюсь перевести свой сайт с стандартного web хостинга на Вашу архитектуру - ISP Manager 5 lite в связке со своим linux сервером на KVM.

Одна из подзадач при переезде - это https, то есть SSL и именно тут застопорился.

У моего модного интернет-магазина http://cuff.ru сертификаты получены на startssl.com - это пожалуй самый известный ресурс по получению сертификатов сегодня в РУ интернете.

Вот мне и не понятно, почему нет ясной, пошаговой инструкции, как прописать полученные сертификаты в ISP Manager. От туда у меня есть несколько файликов, которые кстати уже удачно установлены пока на старом web хостинге.

Вот списочек вообще всех файликов, которые уже давно сделал(но срок еще пока не истек):

ca.pem

ssl.crt

ssl.key

+ У меня платный сертификат на два года, так как интернет-магазинам, бесплатные они не выдают, а под платные используется только от уровня class2 и выше. Поэтому есть еще class2 файлики.

sub.class2.client.ca.pem

sub.class2.server.ca.pem

+ есть файлик авторизации в панель startssl.com, через браузер

startsslAuthlogin.p12

. но к хостингу он никакое отношение не имеет.

Есть у меня и другой сайт блог, поэтому там бесплатный сертификат уровня class1, ну и соответственно есть в арсенале:

sub.class1.server.ca.pem

Хочется четкую, понятную, пошаговую инструкцию по добавлению ssl ключей от startssl.com на сайт -

1) В панели ISPmanager идем в -> WWW -> SSL-сертификаты -> +Создать -> Существующий -> Заполняем поля:

Имя SSL-сертификата

SSL-сертификат

Ключ SSL-сертификата

Цепочка SSL-сертификатов

2) Заполняем эти поля -

Имя SSL-сертификата

cuff.ru

SSL-сертификат

Открываем файлик с расширением *.crt - ssl.crt и копируем его содержимое в это поле.

Следом в это же поле вставляем содержимое sub.class1.server.ca.pem и sub.class2.server.ca.pem

Ключ SSL-сертификата

Открываем файлик с расширением *.key - ssl.key и копируем его содержимое в это поле.

Цепочка SSL-сертификатов

Оставляем пустым

Верно я понял последовательность действий?

Все это выполнил с этими ключами, нажимаю "Завершить", но мне пишет -

Неверный ключ ''. Возможно ключ был уже использован или срок действия ключа истек

Начал сомневаться, может в файликах запутался, ну и пошел в консоль проверить их на соответствие на всякий случай.

/www$ openssl x509 -noout -modulus -in ssl.crt | openssl md5

(stdin)= 63e00cf52156faef7d034dbbd1315cee

cuff@cuff:

/www$ openssl rsa -noout -modulus -in ssl.key | openssl md5

Enter pass phrase for ssl.key:

(stdin)= 63e00cf52156faef7d034dbbd1315cee

Ну и тут все в порядке.

Может потому что у регистратора моего домена еще прописаны в зонах старые NS сервера моего настоящего web хостинга, где сейчас сайт? И экспериментировать можно будет с https сертификатами, только после того, когда сайт полностью переведу на новый хостинг c ISPmanager панелью?

Или все таки не верно заполнил поля: Имя SSL-сертификата, SSL-сертифика, Ключ SSL-сертификата, Цепочка SSL-сертификатов?

Не надо цепочку писать в поле сертификата. Для цепочки есть отдельное поле.

У меня на тестовой панели установился сертификат без каких-либо проблем.

Для установки сертификата следовала инструкции - http://www.startssl.com/?app=42

В панели создала сертификат, тип - Существующий, в поле SSL-сертификат вставила содержимое файла ssl.crt.

ssl.key извлекла из архива, затем выполнила команду

openssl rsa -in ssl.key -out /etc/nginx/conf/ssl.key

и ввела пароль.

Содержимое полученного таким образом файла ввела в поле Ключ SSL-сертификата.

Ну а в поле Цепочка SSL-сертификатов, следуя все той же инструкции, вставила содержимое sub.class1.server.ca.pem.

Я может немного не по теме,но как установить свой ssl сертификат для самой панели,а не для сайтов?Пол системы облазил не нашел где он хранится

Syn, /usr/local/mgr5/etc/manager.crt + /usr/local/mgr5/etc/manager.key

Даша.

Да, огромное Вам спасибо.

В ТОПике именно этого не хватало.

Все перечисленные мною пункту верны и плюс Ваше замечание:

openssl rsa -in ssl.key -out /etc/nginx/conf/ssl.key и вводим пароль

Содержимое полученного таким образом файла вводим в поле Ключ SSL-сертификата.

]# openssl rsa -in /var/www/dasha/data/ssl.key -out /root/newssl.key

Enter pass phrase for /var/www/dasha/data/ssl.key:

writing RSA key

[root@d

Подтверждаю, что таже схема работает и для class2 - коммерческих сайтов.

Можете сделать видео инструкцию?

Можете сделать видео инструкцию?

А что Вам конкретно не понятно?

1) Идем на startssl и получаем сертификаты, инструкций в интернете полно https://help.megaplan.ru/FAQCrm_038

На выходе из личного кабинета startssl.com должны быть скачены.

ca.pem, *.crt, *.key, sub.class1.server.ca.pem (или sub.class2.server.ca.pem вместо sub.class1.server.ca.pem, если платный сертификат, к нему принуждают интернет магазины)

2) В ISPManager идем:

Настройки web-сервера -> SSL-сертификаты -> Создать -> Существующий -> Заполняем поля

3)

a) "Имя SSL-сертификата" - "site.com" - имя домена на который выдан сертификат

б) "SSL-сертификат" - *.crt предположим при формировании в startssl.com Вы его назвали ssl.crt, в текстовом блакноте открываем этот файл, и его содержимое копируем в это поле.

в) "Ключ SSL-cертификата" - Сюда нужно вставить содержимое файла, которое получается так:

Копируем на любую юниксовую машину *.key, предположим при формировании вы его назвали ssl.key

Заходим через консоль в папку, где лежит этот файлик и выполняем:

]# openssl rsa -in ssl.key -out /root/newssl.key

Enter pass phrase for ssl.key:

writing RSA key

[root@d

]# more /root/newssl.key

после команды more /root/newssl.key, Вы как раз и уведите содержимое, которое нужно скопировать и вставить в это поле.

4)"Цепочка SSL-сертификатов" - содержимое файла sub.class1.server.ca.pem, а следом ca.pem (или содержимое файла sub.class2.server.ca.pem, а следом ca.pem, если платный сертификат)

Все зависит от вашего класса который у Вас справа в панель STARTSLL

sub.class(ТУТ НОМЕР КЛАССА).server.ca.pem

ca.pem

Вроде так

Для сайтов в панеле ISPmanager очень простой алгоритм работы:

Заходим на https://startssl.com

1. Во вкладке Validations Wizard добавляем домен без www. На каком-то шагу нужно будет подтвердить домен выбрав один из e-mail адресов вашего домена, создать почту для этих целей думаю не сложно, я обычно выбираю webmaster@moysite.ru добавляя всего лишь алиас к существующей почте на pdd.yandex.ru.

2. После подтверждения идём получать SSL сертификат на вкладку Certificates Wizard, а там выбираю из списка Web Server SSL/TLS Certificate.

3. На следующем шаге в блокноте генерим пароль из 32 символов латиницей с цифрами и буквами разного регистра, после чего сохраним их где-нибудь, ну а затем вставляем в поля с паролем. И тут я обычно выбираю Keysize: 4096 (High) и Secure Hash Algorithm: SHA2 (Default)

4. Получаем Private Key зашифрованный и пока его сохраним в файлик, чтобы был под рукой.

5. Выбираем домен к которому будет применён SSL сертификат.

6. Если у вас Class 1, вы не можете использовать wild, так что в поле нужно указать www

7. Сохраняем полученный сертификат куда-нибудь в файлик.

8. Далее идём на вкладку Tool Box и там выбираем Decrypt Private Key.

9. Вставляем туда зашифрованный Private Key и вводим пароль, который мы изначально генерировали, после расшифровки сохраним полученный Private Key.

10. Идём в ISPmanager 5 и от пользователя, где находится домен WWW -> SSL сертификаты создаём наш SSL сертификат. В первое поле вставляем имя домена, во второе поле вставляем наш сертификат, в третье поле вставляем полученный после расшифровки Private Key и в Цепочку сертификатов вставляем содержимое этого файла StartSSL Bundle (http://sequel.one/assets/ssl/StartSSL_bundle.txt). Сохраняем.

11. Далее заходим под root'ом и выбираем WWW-домены, там выбираем нужный нам домен, нажимаем Изменить и ставим галочку рядом с SSL сертификатом, там по умолчанию должен появиться наш созданный сертификат и потом сохраняем.

Готово, теперь если набрать в адресной строке браузера сайт с https:// то должен появиться замочек.

vBulletin® v4.2.3, Copyright ©2000-2016, Jelsoft Enterprises Ltd. Перевод: zCarot

Новость обновлена 2016-10-02 .

Добавлено простое получение бесплатного SSL-сертификата без выделенного IP-адреса. Подробнее.

На сегодняшний день по крайней мере я знаю два сервиса где можно получить ssl сертификат бесплатно, это buy.wosign.com и www.startssl.com.

Как получить сертификат ssl на startssl подробно описано на Хабрахабр. поэтому в этой статье будет происходить установка ssl сертификата от buy.wosign. Подробно об этом сервисе и что такое ssl сертификат было написано в этой статье. там есть и небольшая инструкция его получения, но тут я попытаюсь рассказать как можно подробнее.

Как получит сертификат ssl от сервиса buy.wosignИтак, прежде чем пройдет установка ssl сертификата необходимо его еще получить. Переходим на buy.wosign.com

и сразу можно без регистрации (не рекомендую) вводим в первое поле свой домен. Остальные настройки в первом шаге пусть остаются как есть.

На шаге №2 нужно верифицировать (утвердить) домен, для этого жмем «Validate nov» и в всплывающем окне выбираем способ верификации, с помощью электронной почты или установкой в корневом каталоге HTML файла.

В первом случае к вам на почту придет письмо с кодом подтверждения который нужно ввести в этом же окне. Во втором варианте нужно скачать и закинуть файл на хостинг и подтвердить его присутствие нажав на кнопку «The verification file is ready in website, Continue».

На третьем шаге будет предложено сгенерировать ssl сертификат самому или же система все сделает за вас. Я бы доверился системе, для этого переключитесь на первый вариант (так как изначально будет второй) и придумать пароль для сертификата.

На заключающем четвертом шаге введите E-mail для получения ssl сертификата и пароль от аккаунта (если он есть).

После этого на почту через пару часов придет письмо с сcылкой на скачивание, где нужно указать пароль от сертификата который вводили на 3-м шаге.

Как установить сертификат ssl на хостингУстановка ssl сертификата не занимает много времени, но есть один нюанс, у вас должен быть выделенный IP адрес, каждый хостер его предоставляет поэтому проблемы в этом я не вижу, но предупредить должен был!

Установка ssl сертификата происходит в хостинг-панели (у всех разный хостинг и кое что может отличаться, инструкция проводится на моём хостинге ).

Нужно войти в панель управления хостингом, и перейти в настройки доменом (к которому будете подключать https) и поставить галочку напротив «активировать SSL », в моем случае путь к файлам уже будет сгенерирован (изменять не рекомендуется).

После этого создайте папку ssl и закиньте например с помощью Filezilla ваш сертификат и все что к ниму прилагается. Осталось только в .htaccess произвести редирект с http:// на https:// с помощью такого кода.

Вот и все, теперь все должно заработать. Надеюсь я ответил на вопрос «как установить сертификат ssl». Если я что то пропустил, задавайте свои вопросы в комментариях, будем разбираться!

SSL-сертификат без выделенного IP-адресаДля того, что бы получить бесплатный SSL-сертификат вам понадобиться сменить хостинг.

Если вы уже давно хотели сменить свой хостинг на более качественный и в тоже время приобрести SSL-сертификат, тогда это предложение именно для вас!

Webhost1 предоставил возможность всем своим клиентам получить бесплатный SSL-сертификат предоставляемый некоммерческой организацией Let’s Encrypt.

И это только малая часть преимуществ хостинга, для описания всех достоинств требуется весьма весомая статья. Поэтому советую убедиться в этом самим.